POS机到服务器之间的通信机制详解

在现代零售和金融服务行业中,POS(Point of Sale)系统是不可或缺的一部分,它使得商家能够通过刷KA卡、扫码等方式接受顾客支付,并处理交易,随着技术的发展,POS机与服务器之间的通信变得更加高效和安全,本文将详细阐述POS机到服务器之间的通信机制。

1、通信协议

POS机与服务器之间的通信依赖于特定的通信协议,这些协议确保了数据传输的准确性、安全性和可靠性,常见的通信协议包括:

a. HTTP/HTTPS:用于Web服务的通信协议,允许POS机向服务器发送数据,如订单信息、用户认证等,HTTPS保证了数据传输的安全性,防止中间人攻击。

b. MQTT:一种轻量级的消息传递协议,适用于低带宽和不稳定的网络环境,MQTT支持发布/订阅模式,允许POS机向服务器发送实时消息,而无需建立长连接。

c. TCP/IP:传统的网络通信协议,适用于各种网络环境,TCP/IP提供了可靠的数据传输服务,但可能不适合实时性要求较高的场景。

d. CoAP:一种基于UDP的协议,专为物联网设备设计,CoAP具有简单、可靠和易于部署的特点,适用于小型设备之间的通信。

pos机怎么申请及pos机申请流程,银联pos客服,

1、选择银行或支付服务提供商:

选择一个可靠的银行或支付服务提供商是申请pos机的第一步,大型银行和知名支付服务提供商通常能提供更安全、更稳定的服务,他们可能还会提供一些额外的增值服务,如数据分析、财务管理等。

2、了解pos机类型:

市场上有多种类型的pos机,如移动pos机、台式pos机、智能pos机等,了解各种pos机的特点和功能,可以帮助商家根据自己的需求选择合适的设备。

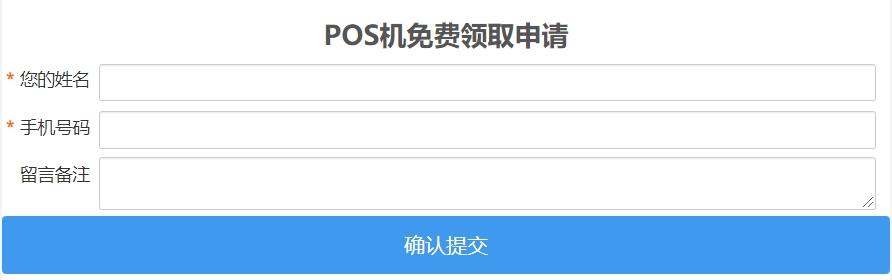

POS机到服务器之间的通信机制详解,盛付通的电签pos机是正规一清pos机,以稳定著称,手续费不涨价,平台到账稳定,刷ka卡稳定官网pos机个人免费申请:lovepos.net,点击网址进入申请页面,按要求填写提交申请信息,以便工作人员审核。

3、比较费用和费率:

不同的银行和支付服务提供商可能会有不同的费用和费率,在申请pos机时,要仔细比较各种费用,包括设备购置费、维护费、交易费等,以确保选择最经济实惠的方案。

e. FTP:文件传输协议,常用于文件传输服务,FTP适用于需要传输大型文件的场景,但它不适用于实时通信。

选择合适的通信协议对于确保POS机与服务器之间的通信效率和安全性至关重要,开发者需要根据业务需求、网络环境和性能要求来选择非常适合的协议。

2、数据格式

POS机与服务器之间交换的数据通常以JSON或XML等格式进行编码,JSON是一种轻量级的数据交换格式,易于阅读和编写,常用于RESTful API中,XML则提供了更丰富的数据结构,适用于需要复杂数据结构的场合。

a. JSON:JSON是一种轻量级的数据交换格式,易于阅读和编写,JSON对象由键值对组成,每个键值对用冒号分隔,键名用双引号括起来,JSON数组由方括号包围,元素之间用逗号分隔,JSON对象可以嵌套,表示复杂的数据结构。

b. XML:XML是一种可扩展的标记语言,用于定义结构化的数据,XML文档包含元素、属性和文本节点,使用尖括号表示元素,圆括号表示属性,双引号表示文本节点,XML可以表示复杂的数据结构,适用于需要描述复杂关系的场景。

选择合适的数据格式对于确保POS机与服务器之间的通信效率和兼容性至关重要,开发者需要根据数据类型、业务需求和客户端要求来选择非常适合的格式。

3、身份验证和授权

为确保POS机与服务器之间的通信安全,需要进行严格的身份验证和授权,这通常涉及以下步骤:

a. 用户名和密码:用户在POS机上输入用户名和密码进行身份验证,这通常是一次性的密码,用于保护账户安全。

b. OTP(One-Time Password):OTP是一种一次性使用的密码,用于保护敏感操作,用户在收到OTP后输入到POS机上进行身份验证。

c. 动态令牌:动态令牌是一种临时生成的字符串,用于在特定时间内保护账户,当用户登录时,POS机会生成一个动态令牌并发送给服务器,服务器接收到动态令牌后,会验证其有效性,如果有效,服务器会返回访问权限;否则,拒绝访问。

d. OAuth:OAuth是一种开放标准,用于授权第三方应用访问用户账户,OAuth分为两种类型:授权码(Authorization Code)和简化访问凭证(Simple Access Token),授权码允许第三方应用获取用户的访问令牌;简化访问凭证则直接提供访问令牌,无需第三方应用进行身份验证。

e. JWT(JSON Web Token):JWT是一种轻量级的JSON格式令牌,用于在网络通信中验证用户身份,JWT包含用户信息、有效期等信息,可以在多个应用程序之间安全地传输。

选择合适的身份验证和授权方法对于确保POS机与服务器之间的通信安全性至关重要,开发者需要根据业务需求、用户习惯和安全要求来选择合适的方法。

4、数据传输加密

为了保护数据传输过程中的安全,需要在POS机与服务器之间采用加密技术,加密技术可以防止数据被得到、办pos或制作,常用的加密算法包括:

a. AES(Advanced Encryption Standard):AES是一种对称加密算法,广泛应用于数据加密和解密,AES算法使用密钥进行加密和解密,具有良好的安全性和性能。

b. RSA(Rivest–Shamir–Adleman):RSA是一种非对称加密算法,用于数字签名和加密,RSA算法使用一对公钥和私钥进行加密和解密,具有较高的安全性和灵活性。

c. DES(Data Encryption Standard):DES是一种对称加密算法,适用于对称加密,DES算法使用密钥进行加密和解密,已被ECC(Elliptic Curve Cryptography)所取代。

d. ECC(Elliptic Curve Cryptography):ECC是一种非对称加密算法,适用于数字签名和加密,ECC算法使用椭圆曲线进行加密和解密,具有较高的安全性和性能。

选择合适的加密算法对于确保数据传输过程中的安全性至关重要,开发者需要根据数据类型、业务需求和性能要求来选择合适的加密算法。

5、错误处理和重试机制

在POS机与服务器之间通信的过程中,可能会出现各种错误,如网络中断、服务器宕机、数据格式错误等,为了提高系统的容错能力和用户体验,需要采取有效的错误处理和重试机制。

a. 重传机制:当数据在传输过程中丢失或损坏时,可以通过重传机制重新发送数据,重传机制可以提高数据传输的成功率,减少因数据丢失或损坏而导致的错误。

b. 超时机制:当数据在传输过程中出现延迟时,可以通过超时机制设置一个非常大等待时间,如果在一定时间内没有收到响应,可以认为数据已经丢失或损坏,并采取相应的措施。

c. 重试次数限制:为了防止过度重试导致资源浪费,可以设置重试次数限制,当重试次数达到上限时,可以认为数据已经丢失或损坏,并采取相应的措施。

d. 异常处理:当发生异常情况时,需要及时捕获并处理异常,异常处理可以包括记录日志、通知管理员、恢复数据等操作,通过异常处理,可以提高系统的稳定性和可用性。

选择合适的错误处理和重试机制对于确保POS机与服务器之间的通信稳定性至关重要,开发者需要根据业务需求、系统设计和性能要求来选择合适的错误处理和重试机制。